DNS Сервер: Полное руководство по настройке и выбору для игр, YouTube и стабильного интернета

Каждый раз, когда вы вводите адрес сайта в браузере, кликаете по ссылке, играете в онлайн-игру или смотрите видео на YouTube, в дело вступает невидимый, но невероятно важный помощник – DNS сервер. Что это такое, как он работает, и почему правильный выбор DNS может кардинально улучшить ваш интернет-опыт, особенно в играх вроде Brawl Stars или при просмотре контента? Это полное руководство поможет вам понять всё о DNS, от основ до продвинутой настройки, чтобы ваш интернет стал быстрее, стабильнее и безопаснее.

Что такое DNS сервер и как он работает?

DNS расшифровывается как Domain Name System, или система доменных имен. Представьте DNS сервер как огромную, постоянно обновляемую телефонную книгу интернета. Когда вы хотите посетить сайт, например, днссервер.рф, ваш компьютер не знает его точного «цифрового адреса» в сети (IP-адреса), который необходим для установления соединения. Вместо этого он обращается к DNS серверу, который быстро находит этот IP-адрес и сообщает его вашему устройству, позволяя ему подключиться к нужному веб-серверу.

Без DNS нам пришлось бы запоминать сложные числовые IP-адреса (например, 172.217.16.142 вместо google.com) для каждого сайта, что было бы крайне неудобно. DNS делает интернет доступным и понятным для человека.

Принцип работы DNS: от доменного имени к IP-адресу

Процесс преобразования доменного имени в IP-адрес, называемый разрешением DNS (DNS resolution), включает несколько этапов и типов серверов:

- Запрос от пользователя: Вы вводите доменное имя (например, google.com) в браузере или кликаете на ссылку.

- Локальный кэш: Ваше устройство (и браузер) сначала проверяет свой локальный DNS-кэш. Если IP-адрес для этого домена уже известен и не устарел, он используется немедленно.

- Рекурсивный DNS-сервер (Resolver): Если в локальном кэше информации нет, ваше устройство отправляет запрос на DNS-сервер, указанный в его сетевых настройках. Обычно это сервер вашего интернет-провайдера (ISP) или публичный DNS-сервер (например, Google DNS, Cloudflare DNS), который вы настроили. Этот сервер называется рекурсивным, потому что он берет на себя задачу найти IP-адрес.

- Запрос к корневым серверам (Root Servers): Если рекурсивный сервер не имеет IP-адреса в своем кэше, он обращается к одному из корневых DNS-серверов. Корневые серверы не знают IP-адрес конкретного сайта, но они знают, где находятся серверы доменов верхнего уровня (TLD-серверы).

- Запрос к TLD-серверам (Top-Level Domain Servers): Корневой сервер направляет рекурсивный сервер к TLD-серверу, отвечающему за доменную зону (например, .com, .org, .рф). TLD-сервер также не хранит IP-адрес самого сайта, но он знает адрес авторитетного DNS-сервера для запрашиваемого домена.

- Запрос к авторитетному DNS-серверу (Authoritative Name Server): Рекурсивный сервер обращается к авторитетному DNS-серверу, который хранит окончательную информацию о домене (его DNS-записи, включая IP-адрес). Авторитетный сервер возвращает IP-адрес рекурсивному серверу.

- Ответ пользователю: Рекурсивный DNS-сервер передает полученный IP-адрес вашему устройству. Он также кэширует эту информацию на определенное время (TTL – Time To Live), чтобы ускорить будущие запросы к этому же домену.

- Подключение к сайту: Ваше устройство, получив IP-адрес, устанавливает соединение с веб-сервером сайта.

Весь этот сложный процесс обычно занимает доли секунды. Однако от скорости и надежности каждого звена в этой цепочке, особенно рекурсивного DNS-сервера, зависит, как быстро откроется сайт или установится соединение с игровым сервером.

Почему важно выбрать правильный DNS сервер?

Выбор DNS сервера – это не просто техническая деталь, он может существенно повлиять на ваш опыт использования интернета:

- Скорость загрузки страниц и отклика сервисов: Быстрый DNS сервер оперативнее преобразует имена в адреса, что сокращает время ожидания перед началом загрузки контента. Это особенно заметно при первом посещении сайта или при работе с приложениями, которые обращаются к множеству различных доменов.

- Стабильность и надежность соединения: Надежный DNS-сервер с хорошим аптаймом (временем безотказной работы) уменьшает вероятность ошибок типа «сайт не найден» или обрывов соединения из-за проблем с разрешением имен.

- Безопасность и фильтрация контента: Некоторые DNS серверы предлагают встроенные функции безопасности, блокируя доступ к известным вредоносным сайтам, фишинговым ресурсам, а иногда и рекламе или сайтам для взрослых (родительский контроль).

- Приватность: Ваши DNS-запросы содержат информацию о том, какие сайты вы посещаете. Некоторые DNS-провайдеры уделяют особое внимание приватности, не логируя запросы или используя шифрование (DNS-over-HTTPS, DNS-over-TLS).

- Доступ к контенту: В редких случаях смена DNS сервер может помочь обойти некоторые виды простых региональных блокировок, хотя для этих целей VPN является более надежным инструментом.

- Оптимизация игрового опыта: Для онлайн-игр важен не только низкий пинг до самого игрового сервера, но и быстрое и стабильное разрешение имен серверов авторизации, матчмейкинга и других вспомогательных сервисов игры.

Скорость загрузки страниц и отклика сервисов

Один из самых ощутимых плюсов использования быстрого DNS-сервера — это ускоренная загрузка веб-страниц и более отзывчивая работа онлайн-сервисов. Когда вы вводите URL, DNS-сервер должен преобразовать его в IP-адрес. Чем быстрее происходит этот процесс, тем быстрее ваш браузер может начать загружать контент. Это особенно важно для сайтов с большим количеством элементов, которые запрашивают данные с различных доменов (например, изображения с CDN, скрипты аналитики, рекламные баннеры). Более быстрый DNS сокращает общую задержку, делая ваш интернет более плавным и приятным.

Основные типы DNS-запросов и записей

Для пользователя наиболее значимым является рекурсивный запрос, который ваше устройство отправляет своему настроенному DNS-резолверу. Резолвер затем выполняет итеративные запросы к другим DNS-серверам (корневым, TLD, авторитетным), пока не найдет нужный IP-адрес.

DNS-серверы хранят информацию в виде DNS-записей. Наиболее распространенные типы записей:

- A-запись (Address): Связывает доменное имя с IPv4-адресом. Например, google.com -> 172.217.16.142.

- AAAA-запись (IPv6 Address): Связывает доменное имя с IPv6-адресом.

- CNAME-запись (Canonical Name): Создает псевдоним (алиас) для доменного имени, указывая на другое («каноническое») имя. Например, www.example.com -> example.com.

- MX-запись (Mail Exchange): Указывает почтовые серверы, ответственные за прием электронной почты для домена.

- NS-запись (Name Server): Указывает авторитетные DNS-серверы для данного домена.

- TXT-запись (Text): Позволяет хранить произвольную текстовую информацию, часто используется для верификации домена, SPF-записей (для борьбы со спамом) и т.д.

Бесплатные DNS сервера

Таблица с топ-10 бесплатных DNS-серверами:

| № | Название | Основной | Резервный |

|---|---|---|---|

| 1 | Google Public DNS | 8.8.8.8 | 8.8.4.4 |

| 2 | Cloudflare DNS | 1.1.1.1 | 1.0.0.1 |

| 3 | OpenDNS | 208.67.222.222 | 208.67.220.220 |

| 4 | Quad9 | 9.9.9.9 | 149.112.112.112 |

| 5 | Comodo Secure DNS | 8.26.56.26 | 8.20.247.20 |

| 6 | DNS.Watch | 84.200.69.80 | 84.200.70.40 |

| 7 | Yandex DNS | 77.88.8.8 | 77.88.8.1 |

| 8 | CleanBrowsing DNS | 185.228.168.9 | 185.228.169.9 |

| 9 | OpenNIC | 185.121.177.177 | 169.239.202.202 |

| 10 | FreeDNS | 37.235.1.174 | 37.235.1.177 |

Эта таблица содержит популярные бесплатные DNS-серверы, которые могут помочь улучшить ваше интернет-соединение.

Список топ-10 бесплатных DNS-серверов:

🌐 Google Public DNS: 8.8.8.8 / 8.8.4.4

🌐 Cloudflare DNS: 1.1.1.1 / 1.0.0.1

🌐 OpenDNS: 208.67.222.222 / 208.67.220.220

🌐 Quad9: 9.9.9.9 / 149.112.112.112

🌐 Comodo Secure DNS: 8.26.56.26 / 8.20.247.20

🌐 DNS.Watch: 84.200.69.80 / 84.200.70.40

🌐 Yandex DNS: 77.88.8.8 / 77.88.8.1

🌐 CleanBrowsing DNS: 185.228.168.9 / 185.228.169.9

🌐 OpenNIC: 185.121.177.177 / 169.239.202.202

🌐 FreeDNS: 37.235.1.174 / 37.235.1.177

DNS серверы для игр

Для геймеров каждая миллисекунда и стабильность соединения – ключевые факторы успеха. Хотя DNS напрямую не снижает пинг (задержку) до самого игрового сервера (это зависит от качества вашего интернет-канала и маршрутизации трафика), он может существенно влиять на скорость первоначального подключения к игровым сервисам, разрешение имен серверов матчмейкинга и общую стабильность сессии.

Как DNS влияет на игровой процесс?

- Быстрое подключение к серверам игры: Современные онлайн-игры часто используют множество доменных имен для различных своих сервисов: авторизация, получение списка друзей, матчмейкинг, подключение к лобби, загрузка обновлений, и, наконец, сам игровой сервер. Быстрый DNS-сервер ускоряет разрешение всех этих имен, что приводит к более быстрой загрузке игры и входу в матч.

- Уменьшение ошибок подключения и дисконнектов: Если DNS-сервер вашего интернет-провайдера перегружен, работает нестабильно или некорректно разрешает адреса, это может приводить к ошибкам при входе в игру, невозможности подключиться к матчу или даже к неожиданным разрывам соединения во время игры.

- Более точная геолокация (в некоторых случаях): Некоторые крупные DNS-провайдеры, имеющие распределенную сеть серверов (Anycast), могут помочь направить вас к географически ближайшему или наименее загруженному игровому серверу или CDN (сети доставки контента), если игра использует DNS для такой балансировки.

DNS Сервер для Brawl Stars

Многие игроки активно ищут специальный днс сервер для бравл старс, надеясь улучшить игровой опыт, снизить лаги или решить проблемы с подключением. Хотя «магического» DNS, созданного исключительно для Brawl Stars, не существует, использование быстрых, надежных и глобально распределенных публичных DNS-серверов может положительно сказаться на стабильности подключения к серверам Supercell.

Рекомендуемые DNS для Brawl Stars на Android:

- Google Public DNS

- Надежный и широко известный вариант.

или

- Cloudflare DNS

- Часто отмечается как один из самых быстрых DNS, с акцентом на приватность.

Как настроить на Android (Частный DNS)

Рекомендуемые DNS для Brawl Stars на iPhone:

Используйте те же IP-адреса Google Public DNS или Cloudflare DNS. Поисковые запросы типа днс сервер для бравл айфон или днс сервер для бравл старса айфон указывают на актуальность этой проблемы для пользователей Apple.

Как настроить DNS для Brawl Stars на iPhone

Если вы встречаете советы о том, как скачать днс сервер для бравла, важно понимать, что вы не скачиваете сам физический сервер. Речь идет либо об изменении адресов DNS-серверов в настройках вашего устройства или роутера, либо об установке приложений, которые управляют вашими DNS-запросами (например, приложение 1.1.1.1 от Cloudflare, которое включает VPN-подобную функцию WARP).

Что делать, если смена DNS для Brawl Stars не помогает?

- Проверьте скорость и стабильность вашего интернет-соединения: Используйте онлайн-тесты скорости (например, Speedtest by Ookla), обратите внимание на пинг, джиттер и потери пакетов.

- Убедитесь, что проблема не на стороне игровых серверов Supercell: Проверьте официальные форумы игры, социальные сети или страницы статуса серверов.

- Перезагрузите роутер и ваше игровое устройство: Это часто решает временные сбои.

- Проверьте наличие обновлений для игры и операционной системы вашего устройства.

- Попробуйте подключиться через другую сеть (например, мобильный интернет вместо Wi-Fi, или наоборот), чтобы локализовать проблему.

DNS Сервер для Clash Royale

Для игры в Clash Royale, как и для других онлайн-игр, использование правильного DNS-сервера может помочь улучшить скорость соединения и уменьшить задержки. Вот несколько популярных DNS-серверов, которые вы можете попробовать:

- Основной: 8.8.8.8

- Резервный: 8.8.4.4

- Основной: 1.1.1.1

- Резервный: 1.0.0.1

- OpenDNS:

- Основной: 208.67.222.222

- Резервный: 208.67.220.220

Чтобы изменить DNS-сервер на вашем устройстве, вам нужно будет зайти в настройки сети и указать один из этих адресов. Это может помочь улучшить стабильность соединения и уменьшить пинг в игре.

Общие советы по выбору DNS для онлайн-игр

- Выбирайте серверы с низким временем отклика (пингом) относительно вашего местоположения: Используйте утилиты, такие как ping в командной строке (ping 8.8.8.8) или специализированные программы (например, GRC DNS Benchmark) для тестирования пинга до различных DNS-серверов из вашего региона.

- Тестируйте разные DNS: Не существует универсально «лучшего» DNS для всех. Оптимальный выбор может зависеть от вашего провайдера, местоположения и текущей загруженности сетей. Попробуйте несколько вариантов и выберите тот, который дает наилучшие результаты именно для вас.

- Не пренебрегайте DNS вашего интернет-провайдера: Иногда DNS-серверы ISP могут быть достаточно быстрыми и хорошо оптимизированными для их сети, так как они физически ближе к вам. Однако они могут быть менее надежными или не предлагать функций безопасности.

- Рассмотрите DNS с поддержкой шифрования (DoH/DoT): Это не столько влияет на скорость, сколько на приватность и защиту от подмены DNS-запросов, что может быть важно.

- Изменяйте DNS на роутере: Если вы хотите, чтобы все устройства в вашей домашней сети использовали определенный DNS, настройте его на роутере. Это избавит от необходимости настраивать каждое устройство по отдельности.

DNS Сервера для популярных онлайн-сервисов

Не только игры выигрывают от хорошего DNS. Стабильная и быстрая работа многих онлайн-сервисов также зависит от оперативности системы доменных имен.

DNS сервер для YouTube

YouTube и другие стриминговые сервисы используют сложные сети доставки контента (CDN) для быстрой загрузки видео. Использование быстрого и надежного днс сервера для ютуба может улучшить скорость первоначального определения ближайшего к вам сервера CDN, что, в свою очередь, может уменьшить время буферизации и повысить качество стрима, особенно если DNS сервер вашего провайдера медленный или перегружен.

Хотя сам DNS не ускоряет передачу данных видео, он помогает быстрее «найти» источник этого видео. Если ваш текущий DNS медленно отвечает или направляет вас на неоптимальный сервер CDN, вы можете столкнуться с задержками.

Настройка DNS для YouTube на телефоне:

Процесс аналогичен настройке DNS для игр на Android или iPhone, как описано в предыдущем разделе. Вы можете использовать те же адреса Google DNS (8.8.8.8, 8.8.4.4) или Cloudflare DNS (1.1.1.1, 1.0.0.1). На Android предпочтительно использовать настройку «Частный DNS-сервер» с хостнеймами dns.google или 1dot1dot1dot1.cloudflare-dns.com.

DNS сервер для Discord

Для Discord, популярной платформы для голосового и текстового общения, особенно среди геймеров, стабильное DNS-разрешение важно для подключения к серверам, голосовым каналам и загрузки контента. Если вы испытываете проблемы с подключением к Discord, обрывы связи в голосовых чатах или медленную загрузку изображений, смена на надежный публичный днс сервер для дискорда (например, Cloudflare или Google) может помочь устранить эти неполадки, если они связаны с DNS.

DNS сервер для Gemini

Для доступа к сайтам в сети Gemini не нужен какой-то специальный DNS-сервер.

Протокол Gemini, как и HTTP(S) для обычного веба, использует стандартную систему DNS для преобразования имен хостов (например, gemini.circumlunar.space) в IP-адреса.

Как это работает:

- Вы вводите Gemini URL в своем Gemini-клиенте (например, gemini://example.com/).

- Ваш Gemini-клиент берет имя хоста (example.com) из URL.

- Клиент обращается к DNS-серверу, который настроен в вашей операционной системе или сетевых настройках (это может быть DNS-сервер вашего интернет-провайдера, публичный DNS-сервер вроде Google Public DNS 8.8.8.8 или Cloudflare DNS 1.1.1.1, или ваш собственный DNS-сервер).

- DNS-сервер возвращает IP-адрес, связанный с example.com.

- Ваш Gemini-клиент устанавливает соединение с полученным IP-адресом по стандартному порту для Gemini – 1965.

Таким образом:

- Любой стандартный DNS-сервер, который вы используете для доступа к обычному интернету, будет работать и для Gemini.

- Вам не нужно искать или настраивать «DNS-сервер для Gemini».

Если вы хотите настроить собственный Gemini-сервер, то вам нужно будет создать соответствующую A-запись (или AAAA-запись для IPv6) в DNS для вашего домена, чтобы она указывала на IP-адрес вашего сервера, где запущен Gemini-сервер (например, Agate, Molly Brown, Jetforce и т.д.). Но для доступа как пользователь – никаких специальных DNS не требуется.

DNS сервер для ChatGPT

Для доступа к ChatGPT не требуется какой-то «специальный» DNS-сервер. ChatGPT – это обычный веб-сервис, и для его работы используются стандартные доменные имена (например, chat.openai.com), которые ваш компьютер или устройство разрешает в IP-адреса с помощью настроенного у вас DNS-сервера.

Если вы спрашиваете, какие DNS-серверы вы можете использовать для более быстрого, стабильного или приватного доступа к интернету (что косвенно может влиять и на доступ к ChatGPT), то есть несколько популярных публичных DNS-серверов:

- Google Public DNS:

- Основной: 8.8.8.8

- Дополнительный: 8.8.4.4

- Преимущества: Очень надёжные, быстрые, хорошо распределены по всему миру.

- Недостатки: Google собирает данные о запросах (хотя и утверждает, что анонимизирует их).

- Cloudflare DNS (1.1.1.1):

- Основной: 1.1.1.1

- Дополнительный: 1.0.0.1

- Преимущества: Одни из самых быстрых и ориентированных на конфиденциальность DNS-серверов. Заявляют, что не хранят IP-адреса пользователей.

- Недостатки: Очень мало.

- OpenDNS (Cisco):

- Основной: 208.67.222.222

- Дополнительный: 208.67.220.220

- Преимущества: Предлагают функции безопасности, такие как блокировка фишинговых сайтов и сайтов с вредоносным ПО. Можно настроить фильтрацию контента.

- Недостатки: Могут быть немного медленнее, чем Google или Cloudflare в некоторых регионах.

- DNS вашего интернет-провайдера (ISP):

- Это DNS-серверы, которые используются по умолчанию, если вы ничего не меняли.

- Преимущества: Часто оптимизированы для вашей локальной сети.

- Недостатки: Могут быть медленнее, менее надёжными или менее приватными, чем публичные DNS-серверы.

Почему стоит рассмотреть смену DNS-сервера?

- Скорость: Некоторые публичные DNS могут быть быстрее вашего ISP.

- Надёжность: Повышенная доступность, если DNS вашего провайдера временно недоступен.

- Приватность: Некоторые публичные DNS (например, Cloudflare 1.1.1.1) заявляют о лучшей защите конфиденциальности, не логируя ваши запросы.

- Безопасность: Некоторые DNS-серверы (например, OpenDNS или Cloudflare for Families) могут блокировать доступ к вредоносным сайтам или нежелательному контенту.

- Обход блокировок (ограниченно): В некоторых случаях, если блокировка сайта осуществляется только на уровне DNS вашего провайдера, смена DNS-сервера может помочь обойти её. Однако для серьёзных блокировок обычно требуется VPN.

Как изменить DNS-сервер?

Вы можете изменить настройки DNS на уровне:

- Отдельного устройства (компьютер, смартфон): Это изменит DNS только для этого устройства.

- Windows: Настройки сети и интернета -> Центр управления сетями и общим доступом -> Изменение параметров адаптера -> Свойства вашего сетевого адаптера (Ethernet или Wi-Fi) -> Протокол интернета версии 4 (TCP/IPv4) -> Свойства -> «Использовать следующие адреса DNS-серверов».

- macOS: Системные настройки -> Сеть -> Выберите ваше подключение (Wi-Fi или Ethernet) -> Подробности/Дополнительно -> DNS.

- Android/iOS: Обычно в настройках Wi-Fi (долгим нажатием на сеть или через настройки конкретной сети).

- Маршрутизатора (роутера): Это изменит DNS для всех устройств в вашей домашней сети. Для этого нужно зайти в веб-интерфейс вашего роутера (обычно через браузер по адресу 192.168.0.1 или 192.168.1.1) и найти раздел настроек WAN или DNS.

В итоге, для работы с ChatGPT достаточно, чтобы любой настроенный у вас DNS-сервер корректно разрешал домен chat.openai.com. Выбор конкретного публичного DNS-сервера – это скорее вопрос оптимизации вашего общего интернет-опыта.

Как изменить DNS сервер на ваших устройствах: Пошаговые инструкции

Изменить или поменять днс сервер (также часто ищут как изменить днс сервер, как подключить днс сервер, как включить днс сервер, как поставить днс сервер) на большинстве устройств довольно просто. Вот подробные инструкции для различных платформ:

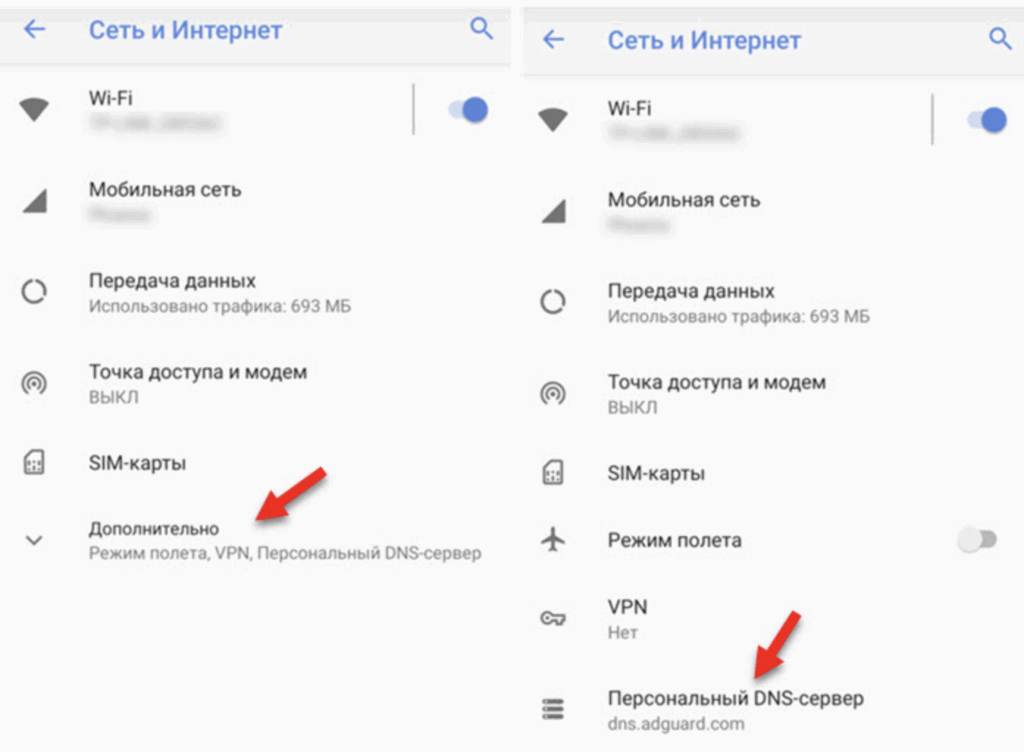

Настройка DNS сервера на Android

Начиная с Android 9 Pie, появился удобный способ глобально изменить DNS с использованием шифрования (DNS-over-TLS).

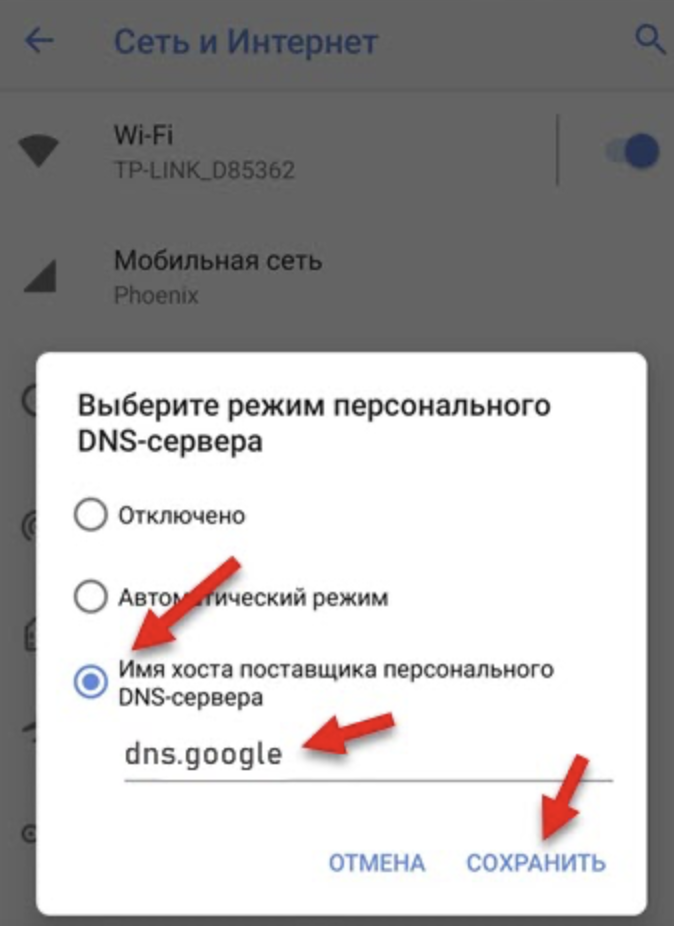

Вариант 1: Частный DNS-сервер (Android 9 Pie и новее) — Рекомендуемый

- Откройте «Настройки» вашего устройства.

- Перейдите в раздел «Сеть и интернет» (может называться «Подключения» или «Wi-Fi и сеть»).

- Найдите и выберите пункт «Частный DNS сервер» (Private DNS). Он может находиться в подменю «Дополнительно» или «Другие настройки сети».

- У вас будет три опции: «Выключен», «Авто» (обычно использует DNS от Google, если сеть поддерживает), и «Имя хоста поставщика частного DNS-сервера». Выберите последнюю.

- В поле для ввода имени хоста введите адрес предпочитаемого DoT-сервера:

- Для Cloudflare: 1dot1dot1dot1.cloudflare-dns.com или one.one.one.one

- Для Google Public DNS: dns.google ( Для улучшения скорости )

- Для AdGuard DNS: dns.adguard.com (блокирует рекламу и трекеры)

- Для Quad9: dns.quad9.net (фокус на безопасность)

- Нажмите «Сохранить». Ваше устройство теперь будет использовать указанный DNS для всех сетей (Wi-Fi и мобильных данных), шифруя запросы.

Вариант 2: Для конкретной Wi-Fi сети (все актуальные версии Android)

Этот метод позволяет настроить DNS только для выбранной Wi-Fi сети и обычно не использует шифрование DNS.

- Откройте «Настройки» → «Сеть и интернет» → «Wi-Fi».

- Подключитесь к нужной Wi-Fi сети. Затем нажмите на имя этой сети или на значок настроек (шестеренка, «i») рядом с ней.

- Найдите опцию «Изменить сеть», «Настройки сети» или иконку карандаша для редактирования.

- Разверните «Дополнительные параметры» или «Расширенные настройки».

- Найдите «Настройки IP» (или «DHCP») и измените значение с «DHCP» на «Статический».

- Вам нужно будет вручную ввести IP-адрес для вашего устройства в этой сети (убедитесь, что он не конфликтует с другими устройствами), адрес шлюза (обычно IP-адрес вашего роутера, например, 192.168.1.1), и длину префикса сети (часто 24). Эти данные можно посмотреть в текущих настройках DHCP перед переключением на статический IP.

- Ниже появятся поля «DNS 1» и «DNS 2». Введите сюда выбранные IP-адреса DNS серверов (например, 8.8.8.8 для DNS 1 и 8.8.4.4 для DNS 2).

- Нажмите «Сохранить».

Примечание: Названия пунктов меню и их расположение могут незначительно отличаться в зависимости от производителя смартфона (Samsung, Xiaomi, Huawei и т.д.) и версии Android.

Настройка DNS сервера на iPhone и iPad (iOS/iPadOS)

На устройствах Apple DNS сервер настраивается для каждой Wi-Fi сети отдельно.

- Откройте приложение «Настройки».

- Нажмите «Wi-Fi».

- Убедитесь, что вы подключены к нужной Wi-Fi сети. Нажмите на синий значок «i» (информация) справа от имени этой сети.

- Прокрутите вниз до раздела «DNS» и нажмите «Настройка DNS».

- По умолчанию выбрано «Автоматически». Измените на «Вручную».

- Существующие DNS-серверы (если они были получены автоматически) можно удалить, нажав на красный минус и затем «Удалить».

- Нажмите «Добавить сервер» и введите IP-адрес первого DNS-сервера (например, 1.1.1.1).

- Снова нажмите «Добавить сервер» и введите IP-адрес второго (альтернативного) DNS-сервера (например, 1.0.0.1).

- После ввода адресов нажмите «Сохранить» в правом верхнем углу экрана.

Примечание: Для применения изменений к мобильной сети (LTE/5G) на iPhone обычно требуется установка профиля конфигурации от провайдера DNS-сервиса (например, приложение 1.1.1.1 от Cloudflare может установить такой профиль) или использование VPN.

Настройка DNS сервера на ПК (Windows)

Инструкция для Windows 10 и Windows 11 (принципы схожи и для более ранних версий).

- Откройте «Параметры» Windows: Нажмите Win + I или через меню «Пуск».

- Перейдите в «Сеть и Интернет».

- В зависимости от вашего подключения, выберите «Ethernet» (если подключены кабелем) или «Wi-Fi» (если используете беспроводное соединение).

- Для Ethernet: Нажмите на ваше активное Ethernet-подключение.

- Для Wi-Fi: Нажмите на «Свойства оборудования» вашей активной Wi-Fi сети.

- Прокрутите вниз и найдите раздел «Назначение DNS сервера». Нажмите кнопку «Изменить».

- В выпадающем меню выберите «Вручную».

- Активируйте переключатель для «IPv4».

- В поле «Предпочитаемый DNS-сервер» введите основной адрес DNS (например, 8.8.8.8).

- В поле «Альтернативный DNS-сервер» введите дополнительный адрес DNS (например, 8.8.4.4).

- (Опционально, но рекомендуется для современных DNS) Вы можете также настроить шифрование DNS (DNS-over-HTTPS). Под полями для IP-адресов DNS есть выпадающий список «Предпочтительное шифрование DNS» (или «DNS через HTTPS»). Выберите «Только шифрование (DNS через HTTPS)». Если ваш DNS-провайдер поддерживает DoH по IP, это может сработать. Если нет, оставьте «Только незашифрованные». Некоторые DNS-серверы (например, Cloudflare) автоматически поддерживают DoH, если ОС его запрашивает.

- Нажмите «Сохранить».

- Очистка кэша DNS (важно!): Чтобы изменения вступили в силу немедленно и старые записи не мешали, очистите кэш DNS.

- Найдите «Командная строка» или «cmd» в поиске Windows.

- Щелкните правой кнопкой мыши по «Командная строка» и выберите «Запуск от имени администратора».

- В открывшемся окне введите команду:

и нажмите Enter. Вы должны увидеть сообщение об успешной очистке кэша распознавателя DNS.ipconfig /flushdns

Альтернативный путь через «Панель управления» (более старый интерфейс):

- Откройте «Панель управления» (можно найти через поиск).

- Перейдите в «Сеть и Интернет» → «Центр управления сетями и общим доступом».

- Слева нажмите «Изменение параметров адаптера».

- Щелкните правой кнопкой мыши по вашему активному сетевому подключению (например, «Ethernet» или «Wi-Fi») и выберите «Свойства».

- В списке компонентов найдите и выберите «IP версии 4 (TCP/IPv4)» (если используете IPv6, то и «IP версии 6 (TCP/IPv6)»). Нажмите кнопку «Свойства».

- В открывшемся окне внизу выберите опцию «Использовать следующие адреса DNS-серверов».

- Введите «Предпочитаемый DNS-сервер» и «Альтернативный DNS сервер».

- Поставьте галочку «Подтвердить параметры при выходе» (опционально, для запуска диагностики).

- Нажмите «ОК» во всех открытых окнах свойств. Затем также выполните

ipconfig /flushdns.

Настройка DNS сервера на роутере (общие принципы)

Изменение DNS-серверов непосредственно на вашем роутере (маршрутизаторе) – это наиболее удобный способ, так как эти настройки автоматически применятся ко всем устройствам, подключающимся к вашей домашней сети (компьютерам, смартфонам, игровым консолям, Smart TV и т.д.), без необходимости настраивать каждое устройство по отдельности.

- Узнайте IP-адрес вашего роутера: Обычно это 192.168.0.1, 192.168.1.1, или иногда 192.168.31.1 (для Xiaomi) или 192.168.50.1 (для Asus). Этот адрес часто напечатан на наклейке на самом роутере. На ПК с Windows его можно найти, открыв командную строку (cmd) и введя команду ipconfig. Ищите «Шлюз по умолчанию» (Default Gateway) для вашего активного сетевого адаптера.

- Откройте веб-интерфейс роутера: Введите IP-адрес роутера в адресной строке вашего веб-браузера (Chrome, Firefox, Edge и т.д.) и нажмите Enter.

- Войдите в панель администратора: Вам будет предложено ввести имя пользователя и пароль для доступа к настройкам роутера. Эта информация также обычно указана на наклейке на роутере или в его инструкции. Стандартные комбинации часто бывают admin/admin, admin/password, или логин admin с пустым паролем. Если вы меняли их ранее, используйте свои учетные данные.

- Найдите настройки DNS: Расположение настроек DNS сильно варьируется в зависимости от производителя и модели роутера (TP-Link, D-Link, ASUS, Keenetic, Zyxel, Netgear и т.д.). Ищите разделы с названиями вроде:

Внутри этих разделов ищите поля для ввода «DNS Server 1» / «Primary DNS» (Основной DNS) и «DNS Server 2» / «Secondary DNS» (Вторичный DNS).

- «WAN» (Wide Area Network)

- «Internet Setup» или «Настройки Интернета»

- «Network Settings» или «Настройки сети»

- «DHCP Server» (иногда DNS сервера настройки находятся здесь)

- «Advanced Settings» или «Дополнительные настройки»

- Введите адреса DNS-серверов: В соответствующие поля введите IP-адреса выбранных вами DNS-серверов. Например, для Google DNS:

Некоторые роутеры могут иметь опцию автоматического получения DNS от провайдера – убедитесь, что вы переключились на ручной ввод.

- Основной DNS: 8.8.8.8

- Вторичный DNS: 8.8.4.4

- Сохраните настройки: Нажмите кнопку «Сохранить» (Save), «Применить» (Apply) или аналогичную.

- Перезагрузите роутер: Большинство роутеров применяют изменения DNS немедленно, но для полной уверенности рекомендуется перезагрузить роутер. Это также заставит все подключенные устройства обновить свои сетевые настройки и получить новые адреса DNS от роутера.

Примечание: Если вы не уверены, как найти настройки DNS на вашем конкретном роутере, обратитесь к инструкции пользователя для вашей модели или поищите гайды в интернете по запросу «настройка DNS [модель вашего роутера]».

Лучшие публичные DNS серверы: какой выбрать?

Существует множество публичных DNS серверов, каждый со своими особенностями. Выбор «лучшего» зависит от ваших приоритетов: скорость, безопасность, приватность, наличие фильтрации. Вот обзор некоторых из самых популярных и часто рекомендуемых лучших днс серверов:

Google Public DNS (8.8.8.8, 8.8.4.4): Плюсы и минусы

Один из самых известных и широко используемых публичных DNS-сервисов. Популярный выбор как днс сервер гугл.

- Плюсы:

- Высокая надежность и стабильность: Google обладает огромной инфраструктурой, что обеспечивает хороший аптайм.

- Хорошая скорость для многих регионов мира: Благодаря технологии Anycast, запросы направляются на ближайший доступный сервер Google.

- Простота запоминания адресов.

- Поддержка DNS-over-HTTPS (DoH) и DNS-over-TLS (DoT) для повышения приватности (используя хостнейм dns.google).

- Соответствие стандартам DNSSEC для защиты от подделки DNS-записей.

- Минусы:

- Опасения по поводу приватности: Некоторые пользователи выражают беспокойство относительно сбора данных компанией Google. Google заявляет, что собирает анонимизированные и агрегированные данные для улучшения сервиса и обеспечения безопасности, а персональные данные и IP-адреса удаляются через 24-48 часов. Тем не менее, для тех, кто максимально озабочен приватностью, это может быть фактором.

- Отсутствие встроенной блокировки рекламы или вредоносных сайтов (в отличие от некоторых других сервисов).

Яндекс.DNS сервер (с фильтрацией и без): Особенности и преимущества

Днс сервер яндекс предлагает несколько режимов, ориентированных на русскоязычных пользователей и пользователей из СНГ.

- Базовый: 77.88.8.8 (предпочтительный) и 77.88.8.1 (альтернативный). Предлагает быстрое разрешение имен без какой-либо фильтрации.

- Безопасный: 77.88.8.88 (предпочтительный) и 77.88.8.2 (альтернативный). Блокирует доступ к известным вредоносным, мошенническим и зараженным сайтам, используя собственные технологии Яндекса и данные от партнеров.

- Семейный: 77.88.8.7 (предпочтительный) и 77.88.8.3 (альтернативный). Включает фильтрацию «Безопасного» режима, а также блокирует сайты и рекламу с контентом для взрослых.

- Плюсы:

- Хорошая скорость и низкая задержка для пользователей из России и стран СНГ, так как серверы физически расположены ближе.

- Наличие режимов с фильтрацией контента, что удобно для защиты от угроз и родительского контроля без установки дополнительного ПО.

- Простота настройки.

- Минусы:

- Менее известен и, возможно, менее оптимизирован для пользователей за пределами СНГ.

- Опасения по поводу приватности данных, аналогичные другим крупным технологическим компаниям, собирающим данные пользователей.

- Поддержка DoH/DoT может быть не так очевидна или развита, как у глобальных конкурентов.

Cloudflare DNS (1.1.1.1, 1.0.0.1): Скорость и приватность

Сервис от компании Cloudflare, известной своими услугами в области CDN и интернет-безопасности. Часто позиционируется как самый быстрый и ориентированный на приватность публичный DNS сервер.

- Плюсы:

- Высокая скорость: Часто признается одним из самых быстрых DNS в мире благодаря глобальной сети Anycast.

- Сильный акцент на приватности: Cloudflare заявляет, что не продает данные пользователей третьим лицам и удаляет все логи DNS-запросов в течение 24 часов. Политика конфиденциальности регулярно проверяется независимыми аудиторами.

- Поддержка DNS-over-HTTPS (DoH) и DNS-over-TLS (DoT) «из коробки» (используя хостнеймы 1dot1dot1dot1.cloudflare-dns.com или one.one.one.one).

- Бесплатное приложение 1.1.1.1 с функцией WARP, которая обеспечивает шифрование трафика между устройством и серверами Cloudflare (подобие VPN).

- Варианты с фильтрацией: 1.1.1.2 / 1.0.0.2 (блокировка вредоносных программ) и 1.1.1.3 / 1.0.0.3 (блокировка вредоносных программ и контента для взрослых).

- Минусы:

- В редких случаях некоторые пользователи сообщали о проблемах с доступом к определенным ресурсам из-за агрессивной маршрутизации или особенностей сети Cloudflare, хотя это случается нечасто и обычно быстро исправляется.

Quad9 (9.9.9.9, 149.112.112.112): Фокус на безопасности

Некоммерческий DNS сервер, управляемый швейцарским фондом Quad9 Foundation, с акцентом на кибербезопасность и приватность.

- Плюсы:

- Блокировка доступа к известным вредоносным доменам: Использует данные об угрозах от более чем 19 партнеров (включая IBM X-Force, F-Secure, Netlab) для защиты пользователей от фишинга, вредоносного ПО и ботнетов.

- Приватность: Quad9 не хранит персональные данные пользователей и IP-адреса.

- Поддержка DNSSEC.

- Доступны варианты с шифрованием (DoH/DoT) через dns.quad9.net.

- Есть версии без блокировки (9.9.9.10) и с поддержкой ECS (EDNS Client Subnet) для лучшей геолокации (9.9.9.11).

- Минусы:

- Может быть немного медленнее по сравнению с Cloudflare или Google DNS для некоторых пользователей, так как процесс фильтрации требует дополнительных ресурсов. Однако разница часто незначительна.

- Меньшая известность по сравнению с Google или Cloudflare.

DNS серверы России: стоит ли использовать локальные?

Помимо Яндекс.DNS, некоторые российские интернет-провайдеры (ISP) и технологические компании предлагают свои собственные днс сервера россии. Основное преимущество использования таких серверов – потенциально очень низкая задержка (пинг) для пользователей внутри страны, так как серверы физически расположены близко.

Плюсы локальных DNS:

- Низкая задержка: Часто обеспечивают наименьший пинг для российских пользователей.

- Оптимизация для сетей провайдера: Могут быть лучше настроены для работы внутри конкретной сети ISP.

Минусы и что учитывать:

- Функционал: Могут не предлагать расширенных функций, таких как продвинутая фильтрация, шифрование DoH/DoT или детальные настройки приватности.

- Надежность и стабильность: Зависит от качества инфраструктуры конкретного провайдера.

- Политика конфиденциальности: Провайдеры могут логировать DNS-запросы в соответствии с местным законодательством или для собственных нужд.

- «Захват» NXDOMAIN: Некоторые провайдеры могут перенаправлять пользователей на страницу с рекламой при запросе несуществующего домена, что может раздражать.

Рекомендация: Если основной приоритет – минимальная задержка в пределах России, и вас устраивает базовый функционал, DNS вашего провайдера или другие российские публичные DNS могут быть хорошим выбором. Однако всегда стоит протестировать их скорость и стабильность, сравнив с глобальными альтернативами.

Актуальные DNS серверы: на что обратить внимание сегодня и в будущем

При выборе DNS в 2024, 2025 годах и далее, важно обращать внимание не только на IP-адреса, но и на следующие аспекты:

- Поддержка DNS-over-HTTPS (DoH) и DNS-over-TLS (DoT): Эти протоколы шифруют ваши DNS-запросы, значительно повышая вашу приватность (скрывая от провайдера и других посредников, какие сайты вы посещаете) и защищая от атак типа «человек посередине» (MITM), перехвата и подмены DNS-данных. Большинство современных ОС и браузеров начинают поддерживать их.

- Репутация и политика конфиденциальности провайдера DNS: Доверяйте известным компаниям или организациям с прозрачной и понятной политикой конфиденциальности. Изучите, какие данные они собирают, как долго хранят и для каких целей используют.

- Скорость отклика и стабильность для вашего региона: Скорость DNS может сильно варьироваться в зависимости от вашего географического местоположения и качества связи с сервером. Используйте утилиты вроде ping, traceroute, или специализированные онлайн-тесты и программы (например, GRC DNS Benchmark, DNS Jumper) для проверки времени отклика до различных DNS-серверов.

- Дополнительные функции: Оцените, нужны ли вам функции фильтрации вредоносного контента, блокировки рекламы, родительского контроля. Некоторые DNS сервера (например, AdGuard DNS, NextDNS) специализируются на этом.

- Поддержка DNSSEC: Domain Name System Security Extensions (DNSSEC) помогает гарантировать, что полученный вами DNS-ответ является подлинным и не был подделан. Большинство авторитетных публичных DNS поддерживают валидацию DNSSEC.

- Отсутствие цензуры и перенаправлений: Убедитесь, что выбранный DNS-сервер не блокирует легитимные ресурсы без вашего ведома и не перенаправляет запросы на несуществующие домены (NXDOMAIN) на страницы с рекламой.

Частный DNS сервер: что это, зачем нужен и как настроить?

Частный днс сервер (Personal DNS server или Self-hosted DNS resolver) – это DNS сервер, который вы настраиваете и контролируете самостоятельно, в отличие от использования публичных DNS-сервисов или серверов вашего интернет-провайдера. Такой сервер может быть развернут на вашем домашнем компьютере, специализированном одноплатном компьютере (например, Raspberry Pi), NAS-устройстве или на виртуальном (VPS) или физическом сервере в облаке.

Преимущества использования частного DNS сервера:

- Полный контроль над DNS-трафиком: Вы сами решаете, какие DNS-запросы разрешать, а какие блокировать. Вы можете вести собственные черные и белые списки доменов.

- Эффективная блокировка рекламы и трекеров на уровне всей сети: С помощью специализированного ПО, такого как Pi-hole или AdGuard Home, можно избавиться от назойливой рекламы, аналитических скриптов и трекеров на всех устройствах в вашей домашней сети (компьютерах, смартфонах, Smart TV) без необходимости устанавливать расширения в каждый браузер или приложение.

- Повышенная приватность и конфиденциальность: Ваши DNS-запросы не отправляются сторонним компаниям (Google, Cloudflare, вашему ISP). Вся информация о посещаемых вами сайтах остается внутри вашей сети (если ваш частный DNS настроен как рекурсивный резолвер) или перенаправляется выбранному вами вышестоящему DNS серверу с шифрованием.

- Возможность создания собственных локальных доменных имен (Local DNS Records): Удобно для доступа к устройствам и сервисам в вашей домашней сети (например, NAS, веб-камера, домашний сервер) по легко запоминающимся именам (nas.home, printer.lan) вместо IP-адресов.

- Ускорение загрузки страниц (в некоторых случаях): За счет агрессивного локального кэширования часто запрашиваемых доменов. Если ваш частный DNS настроен как полноценный рекурсивный резолвер, он может напрямую обращаться к корневым и авторитетным серверам, минуя промежуточные резолверы.

- Детальная статистика и логирование (по желанию): Вы можете видеть, какие устройства в вашей сети какие домены запрашивают, что полезно для анализа сетевой активности и выявления проблем.

- Гибкая настройка: Возможность использовать шифрованные протоколы DNS (DoH, DoT) для исходящих запросов к вышестоящим серверам, настраивать условную пересылку (conditional forwarding) и многое другое.

Обзор решений для создания своего DNS (Pi-hole, AdGuard Home)

Если вы задумались о том, как сделать днс сервер или как установить днс сервер для домашнего использования, следующие программные решения являются отличным стартом, так как они относительно просты в настройке и управлении:

- Pi-hole:

- Описание: Бесплатное программное обеспечение с открытым исходным кодом, которое изначально разрабатывалось для установки на Raspberry Pi (отсюда и название), но может быть установлено на любой Linux-системе (включая Docker-контейнеры).

- Функционал: Действует как DNS-фильтр (DNS sinkhole) для всей вашей сети. Блокирует рекламу, трекеры и известные вредоносные домены на основе обновляемых списков блокировки. Предоставляет веб-интерфейс для управления, просмотра статистики и логов. Может работать как DHCP-сервер.

- Настройка: Достаточно проста для пользователей с базовыми навыками работы в Linux.

- AdGuard Home:

- Описание: Аналогичное Pi-hole решение от компании AdGuard, известной своими продуктами для блокировки рекламы. Также бесплатно и с открытым исходным кодом.

- Функционал: Предлагает схожие с Pi-hole возможности по блокировке рекламы, трекеров и вредоносных сайтов. Имеет более современный и дружелюбный веб-интерфейс. Поддерживает шифрование DNS-запросов (DoH, DoT, DNSCrypt) как для клиентов, так и для исходящих запросов к вышестоящим серверам. Включает функции родительского контроля (блокировка сайтов для взрослых, принудительное включение безопасного поиска в поисковиках). Может быть установлено на Raspberry Pi, Linux, Windows, macOS, а также в Docker.

- Настройка: Считается несколько проще в установке и настройке для начинающих пользователей по сравнению с Pi-hole, особенно на Windows и macOS.

- Другие решения: Существуют и другие программы для создания DNS-резолверов, такие как Unbound (мощный рекурсивный DNS-резолвер, который часто используется совместно с Pi-hole или AdGuard Home), BIND (стандарт де-факто для DNS-серверов, но более сложный в настройке).

После установки такого ПО на устройство в вашей сети (например, Raspberry Pi), вам нужно будет настроить ваш роутер так, чтобы он раздавал IP-адрес этого устройства в качестве DNS-сервера всем клиентам в сети через DHCP. Либо вы можете вручную прописать IP-адрес вашего частного DNS-сервера на каждом устройстве.

Настройка DNS-сервера на Windows Server (для продвинутых)

Для пользователей, имеющих днс виндовс сервер ( Windows Server) в своей инфраструктуре (например, в малом бизнесе или сложной домашней сети с Active Directory), можно поднять полноценную службу DNS средствами самой операционной системы. Это более сложный процесс, требующий знаний в области администрирования Windows Server, но он предоставляет максимальную гибкость и интеграцию с другими службами Microsoft.

Основные этапы настройки днс сервера на Windows Server:

- Установка роли DNS-сервера: Через «Диспетчер серверов» (Server Manager) добавьте роль «DNS-сервер».

- Создание зон просмотра:

- Зона прямого просмотра (Forward Lookup Zone): Преобразует имена в IP-адреса. Необходимо создать зону для вашего локального домена (например, mydomain.local).

- Зона обратного просмотра (Reverse Lookup Zone): Преобразует IP-адреса в имена (опционально, но рекомендуется для некоторых служб).

- Добавление DNS-записей: В созданных зонах нужно будет добавить необходимые DNS-записи (A, AAAA, CNAME, MX, SRV и т.д.) для ваших серверов и клиентских машин. Если сервер интегрирован с Active Directory, многие записи (особенно SRV) создаются автоматически.

- Настройка перенаправителей (Forwarders): Укажите адреса внешних DNS-серверов (например, Google DNS, Cloudflare DNS или DNS вашего провайдера), на которые ваш Windows DNS-сервер будет перенаправлять запросы для доменов, которые он не может разрешить локально (т.е. для внешних интернет-ресурсов).

- Настройка корневых ссылок (Root Hints): По умолчанию они уже настроены, но стоит проверить их актуальность. Это список корневых DNS-серверов интернета.

- Интеграция с Active Directory (если используется): Позволяет хранить зоны DNS в AD, что обеспечивает репликацию между контроллерами домена и безопасные динамические обновления.

- Настройка клиентов: Устройства в сети должны быть настроены на использование IP-адреса вашего Windows DNS-сервера в качестве основного DNS. Это можно сделать вручную или через DHCP-сервер (который также может быть развернут на Windows Server).

Такой DNS сервер обеспечивает централизованное управление именами в локальной сети, кэширование запросов и может служить авторитетным сервером для вашего внутреннего домена.

DNS и VPN: в чем разница и как они работают вместе?

Часто пользователи путают DNS и VPN или считают их взаимозаменяемыми, однако это разные технологии, служащие разным, хотя и связанным, целям в области онлайн-активности, приватности и безопасности.

- DNS (Domain Name System):

- Основная функция: Преобразует человекочитаемые доменные имена (например, днссервер.рф) в машиночитаемые IP-адреса (например, 192.0.2.1), которые необходимы для установления соединения.

- Шифрование трафика: Традиционные DNS-запросы (через порт 53 UDP/TCP) не шифруются. Однако современные протоколы, такие как DNS-over-HTTPS (DoH) и DNS-over-TLS (DoT), обеспечивают шифрование самих DNS-запросов, защищая их от перехвата и модификации.

- Сокрытие IP-адреса: DNS сам по себе не скрывает ваш реальный IP-адрес от посещаемых веб-сайтов. Сайты видят IP-адрес, с которого вы к ним подключаетесь.

- Обход блокировок: Смена DNS может помочь обойти некоторые простые блокировки на уровне DNS, но неэффективна против более сложных методов блокировки (например, по IP-адресу или с помощью DPI — Deep Packet Inspection).

- VPN (Virtual Private Network):

- Основная функция: Создает зашифрованный «туннель» для всего вашего интернет-трафика между вашим устройством и VPN-сервером, расположенным в другой точке мира.

- Шифрование трафика: Весь трафик внутри VPN-туннеля (включая веб-серфинг, электронную почту, мессенджеры и т.д.) надежно шифруется, что защищает ваши данные от перехвата, особенно в небезопасных сетях (например, общественные Wi-Fi).

- Сокрытие IP-адреса: Посещаемые вами сайты видят IP-адрес VPN-сервера, а не ваш реальный IP-адрес. Это помогает обеспечить анонимность и обходить географические ограничения.

- Обход блокировок: VPN является более эффективным инструментом для обхода большинства типов блокировок, так как он не только меняет ваш видимый IP-адрес, но и шифрует трафик, затрудняя его анализ и блокировку провайдерами.

Как DNS и VPN работают вместе и что такое «утечка DNS»?

Когда вы используете VPN, в идеале ваши DNS-запросы также должны проходить через зашифрованный VPN-туннель и разрешаться DNS серверами, предоставленными VPN-провайдером (или настроенными вами внутри VPN-клиента). Однако иногда может происходить утечка DNS (DNS leak). Это ситуация, когда, несмотря на активное VPN-соединение, ваши DNS-запросы по-прежнему отправляются на DNS серверы вашего интернет-провайдера (или другие DNS, настроенные в вашей ОС) в обход VPN-туннеля. Это может раскрыть вашему ISP (и потенциально другим наблюдателям) информацию о том, какие сайты вы пытаетесь посетить, даже если сам трафик к этим сайтам зашифрован VPN.

Качественные VPN-сервисы обычно предпринимают меры для предотвращения утечек DNS:

- Использование собственных защищенных DNS серверов: Многие VPN-провайдеры маршрутизируют DNS-запросы на свои собственные DNS серверы внутри VPN-туннеля.

- Функции защиты от утечек DNS: VPN-клиенты часто имеют встроенные опции для принудительного использования DNS серверов VPN и блокировки запросов к другим DNS.

- Возможность настройки сторонних DNS: Некоторые VPN-клиенты позволяют пользователю указать предпочитаемые DNS серверы (например, Cloudflare, Google DNS с DoH/DoT) для использования внутри VPN-соединения.

Таким образом, смена DNS сервера и использование VPN – это взаимодополняющие меры. Изменение DNS может улучшить скорость, безопасность и приватность на уровне разрешения имен, в то время как VPN обеспечивает комплексное шифрование всего трафика и сокрытие IP-адреса. Для максимальной приватности и безопасности рекомендуется использовать надежный VPN с защитой от утечек DNS, а также рассмотреть использование DNS серверов с поддержкой шифрования (DoH/DoT).

Устранение неполадок: Что делать, если DNS сервер не отвечает?

Ошибка «днс сервер не отвечает» (или «DNS server isn’t responding») – одна из самых распространенных проблем, мешающих доступу в интернет. Она означает, что ваше устройство не может получить IP-адрес для введенного доменного имени, и, следовательно, не может подключиться к сайту или онлайн-сервису.

Основные причины проблемы «DNS сервер не отвечает»:

- Проблемы на стороне вашего интернет-провайдера (ISP): DNS-серверы провайдера могут быть временно недоступны, перегружены или испытывать технические сбои.

- Выбранный вами публичный DNS сервер временно недоступен или перегружен: Хотя крупные публичные DNS (Google, Cloudflare) очень надежны, сбои случаются и у них.

- Неправильные или устаревшие настройки DNS на вашем устройстве или роутере: Возможно, вы вручную ввели неверные IP-адреса DNS или старые настройки перестали быть актуальными.

- Проблемы с сетевым оборудованием: Ваш роутер или модем могут «зависнуть» и нуждаться в перезагрузке.

- Блокировка DNS-запросов программным обеспечением: Антивирус, файрвол (брандмауэр) или другое ПО безопасности может ошибочно блокировать DNS-трафик.

- Поврежденный кэш DNS на вашем устройстве: Локальный кэш DNS может содержать устаревшие или неверные записи.

- Проблемы с сетевым адаптером или его драйверами: Устаревшие, поврежденные или некорректно работающие драйверы сетевой карты могут вызывать сбои.

- Вредоносное ПО (Malware): Некоторые вирусы или шпионские программы могут изменять настройки DNS или вмешиваться в процесс разрешения имен.

- Проблемы с самим сайтом или его DNS-записями: Иногда проблема может быть не на вашей стороне, а у владельца сайта (например, неправильные NS-записи для домена).

- Неправильно настроенный файл hosts на вашем компьютере: Этот файл может принудительно сопоставлять доменные имена с IP-адресами, и неверная запись в нем может блокировать доступ.

Способы решения: от простых к сложным

Если вы столкнулись с ошибкой «DNS сервер не отвечает», попробуйте следующие шаги по порядку:

- Перезагрузите ваши устройства: Это самый простой и часто эффективный шаг.

- Сначала перезагрузите ваш компьютер, смартфон или другое устройство, на котором возникла проблема.

- Затем перезагрузите ваш роутер (маршрутизатор) и модем (если он у вас отдельный). Выключите их из розетки, подождите 1-2 минуты, затем включите сначала модем, дождитесь его полной загрузки (индикаторы должны показать стабильное соединение), а затем включите роутер и также дождитесь его полной загрузки.

- Проверьте доступ к другим сайтам и на других устройствах:

- Попробуйте открыть несколько разных, заведомо работающих сайтов (например, google.com, yandex.ru). Если некоторые сайты открываются, а другие нет, проблема может быть связана с конкретными ресурсами или их DNS-записями.

- Проверьте доступ в интернет на других устройствах (смартфон, планшет, другой компьютер) в вашей же Wi-Fi сети. Если на других устройствах интернет работает, проблема, скорее всего, локализована на вашем конкретном устройстве. Если интернет не работает нигде, проблема может быть в роутере, модеме или у провайдера.

- Смените DNS-серверы на публичные (если вы этого еще не сделали): Временно (или постоянно) измените DNS-серверы на вашем устройстве или роутере на известные публичные DNS. Например:

Инструкции по смене DNS для разных устройств приведены выше в этой статье. После смены DNS не забудьте очистить кэш DNS (см. следующий пункт).

- Google Public DNS: 8.8.8.8 и 8.8.4.4

- Cloudflare DNS: 1.1.1.1 и 1.0.0.1

- Очистите кэш DNS на вашем устройстве и в браузере:

- Windows: Откройте командную строку от имени администратора (найдите «cmd», правый клик, «Запуск от имени администратора») и введите команду:

Нажмите Enter.ipconfig /flushdns - macOS: Откройте Терминал (Applications → Utilities → Terminal). Команда зависит от версии macOS:

Введите пароль администратора, если потребуется.

- Для macOS Monterey, Big Sur, Catalina, Mojave, High Sierra, Sierra:

sudo killall -HUP mDNSResponder - Для macOS Yosemite, El Capitan:

sudo dscacheutil -flushcache; sudo killall -HUP mDNSResponder

- Для macOS Monterey, Big Sur, Catalina, Mojave, High Sierra, Sierra:

- Linux: Если используется systemd-resolved (большинство современных дистрибутивов): sudo systemd-resolve —flush-caches. Если используется dnsmasq: sudo /etc/init.d/dnsmasq restart. Если nscd: sudo /etc/init.d/nscd restart.

sudo systemd-resolve --flush-cachessudo /etc/init.d/dnsmasq restartsudo /etc/init.d/nscd restart - Браузеры: Некоторые браузеры (например, Google Chrome, Firefox) имеют свой собственный внутренний DNS-кэш.

- Chrome: Откройте chrome://net-internals/#dns в адресной строке и нажмите кнопку «Clear host cache». Также проверьте chrome://settings/security и временно отключите «Использовать безопасный DNS-сервер», если он включен и вы подозреваете проблемы с ним.

- Firefox: Откройте about:networking#dns и нажмите «Clear DNS Cache».

- Windows: Откройте командную строку от имени администратора (найдите «cmd», правый клик, «Запуск от имени администратора») и введите команду:

- Временно отключите антивирус, файрвол (брандмауэр) и VPN: Сделайте это на короткое время, чтобы проверить, не блокируют ли они DNS-запросы или сетевое соединение. Если после отключения проблема исчезает, вам нужно будет найти соответствующие настройки в этом ПО и добавить исключения для сетевых процессов или разрешить DNS-трафик (порт 53 UDP/TCP, а также порты для DoH/DoT, если используются).

- Проверьте сетевые кабели и подключения: Убедитесь, что все кабели (Ethernet-кабель от роутера к компьютеру, от модема к роутеру) подключены надежно и не повреждены. Попробуйте использовать другой кабель.

- Сбросьте стек TCP/IP и Winsock (только для Windows): Это может исправить повреждения в сетевых настройках Windows. Откройте командную строку от имени администратора и выполните последовательно следующие команды, нажимая Enter после каждой:

После этого обязательно перезагрузите компьютер.netsh winsock reset netsh int ip reset ipconfig /release ipconfig /renew ipconfig /flushdns - Обновите драйверы сетевого адаптера: Устаревшие, несовместимые или поврежденные драйверы сетевой карты (Ethernet или Wi-Fi) могут вызывать разнообразные проблемы с сетью. Загрузите последнюю версию драйвера с сайта производителя вашего компьютера или сетевого адаптера и установите ее.

- Проверьте файл hosts: На Windows он находится в C:\Windows\System32\drivers\etc\hosts. На macOS и Linux: /etc/hosts. Откройте его с правами администратора в текстовом редакторе. Убедитесь, что там нет подозрительных записей, которые могут перенаправлять известные домены на неправильные IP-адреса (например, на 127.0.0.1, если это не сделано вами намеренно для блокировки). Стандартный файл hosts обычно содержит только комментарии (строки, начинающиеся с #) и запись 127.0.0.1 localhost.

- Просканируйте систему на вирусы и вредоносное ПО: Используйте надежный антивирус для полной проверки системы.

- Попробуйте использовать другой браузер: Если проблема возникает только в одном браузере, возможно, проблема в его настройках или расширениях.

- Свяжитесь с вашим интернет-провайдером: Если ни один из вышеперечисленных способов не помогает, возможно, проблема на стороне вашего ISP. Сообщите им о проблеме, описав предпринятые вами шаги.

Часто задаваемые вопросы (FAQ) о DNS серверах

Найти текущие используемые адреса DNS можно:

- На компьютере (Windows): В настройках сетевого адаптера (как описано ранее) или через команду ipconfig /all в командной строке (ищите «DNS-серверы»).

- На компьютере (macOS): В «Системные настройки» → «Сеть» → выберите ваше активное подключение → «Подробнее…» (или «Дополнительно…») → вкладка «DNS».

- На смартфоне (Android/iOS): В расширенных настройках активного Wi-Fi соединения (для «Частного DNS» на Android, адрес будет в виде хостнейма).

- В веб-интерфейсе вашего роутера: Обычно в разделе WAN или Internet Setup. Роутер может получать DNS от провайдера или использовать те, что вы указали вручную.

Обычно устройствам требуется как минимум один (предпочитаемый/основной) DNS-сервер, но рекомендуется указывать и второй (альтернативный/запасной) на случай, если первый станет недоступен.

- Указание адресов публичных DNS серверов: Это наиболее частый случай. Вы не скачиваете сервер, а просто вводите его IP-адреса (например, 1.1.1.1) в сетевых настройках вашего устройства или роутера. Фактически, вы «подключаетесь» к уже существующему удаленному DNS-сервису.

- Скачивание программного обеспечения для создания собственного частного DNS сервера: Вы можете скачать и установить ПО, такое как Pi-hole, AdGuard Home, Unbound или BIND, на свой компьютер (например, Raspberry Pi или старый ПК) и превратить его в локальный DNS-сервер для вашей сети. В этом случае вы действительно скачиваете программу-сервер.

- Скачивание приложений-клиентов, которые управляют DNS-запросами: Например, приложение Cloudflare 1.1.1.1 (которое включает WARP) или другие VPN-клиенты могут изменять настройки DNS на вашем устройстве и направлять запросы через свои защищенные серверы, часто используя DoH или DoT. Вы скачиваете клиентское приложение, а не сам DNS-сервер.

Так что, если вы ищете «DNS сервер для Brawl Stars скачать», скорее всего, вам нужно просто изменить адреса DNS в настройках вашего телефона или ПК на рекомендуемые (например, Google DNS или Cloudflare DNS).

- На ПК (Windows):

- Откройте командную строку (cmd).

- Введите команду ipconfig /all и нажмите Enter.

- В выводе найдите ваш активный сетевой адаптер (например, «Ethernet adapter Ethernet» или «Wireless LAN adapter Wi-Fi»). Под его описанием будет строка «DNS-серверы» (DNS Servers) с перечисленными IP-адресами.

- Также можно использовать команду nslookup google.com. В ответе первая строка «Server:» покажет IP-адрес DNS-сервера, который обработал этот запрос.

- На macOS:

- Откройте «Системные настройки» → «Сеть».

- Выберите ваше активное сетевое подключение (например, Wi-Fi или Ethernet) в левой панели.

- Нажмите кнопку «Подробнее…» (или «Дополнительно…») в правом нижнем углу.

- Перейдите на вкладку «DNS». В левой части окна «DNS-серверы» будут перечислены IP-адреса используемых DNS.

- В Терминале можно использовать scutil —dns | grep nameserver или nslookup google.com.

- На смартфоне (Android):

- Если вы используете «Частный DNS-сервер» (Private DNS), то в настройках этого пункта будет указан хостнейм (например, dns.google).

- Для конкретной Wi-Fi сети: «Настройки» → «Wi-Fi» → нажмите на активную сеть (или значок настроек рядом с ней). Детали сети обычно показывают IP-адреса DNS-серверов, если они не скрыты за настройкой «DHCP». Некоторые сторонние приложения для анализа сети также могут показать эту информацию.

- На смартфоне (iOS/iPhone): «Настройки» → «Wi-Fi» → нажмите значок «i» рядом с вашей активной Wi-Fi сетью. Прокрутите до раздела «DNS», где будут указаны серверы (если настроены вручную) или будет стоять «Автоматически».

- Онлайн-сервисы: Существуют веб-сайты, которые могут определить, какие DNS-серверы обрабатывают ваши запросы извне. Популярные примеры:

- dnsleaktest.com (покажет IP-адреса и иногда названия провайдеров DNS)

- whatsmydnsserver.com

- Cloudflare’s Help Page: 1.1.1.1/help (покажет, используете ли вы Cloudflare DNS и статус DoH/DoT)

Эти сервисы особенно полезны для проверки, нет ли утечек DNS при использовании VPN.

Безопасность: В большинстве случаев использование известных публичных DNS серверов от крупных, авторитетных компаний (таких как Google DNS, Cloudflare DNS, Quad9) считается безопасным с точки зрения технической надежности и защиты от некоторых видов атак. Эти компании вкладывают значительные ресурсы в поддержание своей инфраструктуры, обеспечение стабильности, защиту от DDoS-атак на свои серверы и поддержку DNSSEC (что помогает предотвратить подделку DNS-ответов).

Некоторые публичные DNS (например, Quad9, Яндекс.DNS «Безопасный», Cloudflare DNS for Malware Protection) также предлагают встроенную фильтрацию вредоносных доменов, что повышает уровень вашей безопасности, блокируя доступ к известным фишинговым сайтам, ресурсам, распространяющим вредоносное ПО, и командным центрам ботнетов.

Приватность: Это более сложный вопрос. Когда вы используете любой DNS-сервер (будь то сервер вашего ISP, публичный DNS или даже собственный), этот сервер видит все доменные имена, которые вы запрашиваете. Что происходит с этой информацией дальше, зависит от политики конфиденциальности конкретного DNS-провайдера:

- DNS вашего интернет-провайдера (ISP): Обычно они логируют DNS-запросы и могут использовать эти данные для различных целей, включая соблюдение законодательства, аналитику или даже таргетированную рекламу (хотя последнее менее распространено).

- Публичные DNS-серверы:

- Google Public DNS: Google заявляет, что временные логи (с вашим IP-адресом) хранятся 24-48 часов для целей отладки и безопасности, после чего информация анонимизируется (IP-адрес и информация об устройстве удаляются). Постоянные логи содержат только агрегированные, анонимные данные.

- Cloudflare DNS: Cloudflare делает сильный акцент на приватности. Они заявляют, что все логи DNS-запросов, содержащие IP-адреса пользователей, удаляются в течение 24 часов и не используются для таргетинга рекламы. Их политика конфиденциальности регулярно проходит независимый аудит.

- Quad9: Являясь некоммерческой организацией, Quad9 заявляет, что не собирает и не хранит персональные данные пользователей, включая IP-адреса. Их фокус – на безопасности и приватности.

Для повышения приватности DNS-запросов:

- Используйте DNS-серверы с прозрачной политикой конфиденциальности, которая минимизирует сбор и хранение данных.

- Включите шифрование DNS: DNS-over-HTTPS (DoH) или DNS-over-TLS (DoT). Эти протоколы шифруют ваши DNS-запросы между вашим устройством и DNS-резолвером, предотвращая их перехват и чтение вашим ISP или другими посредниками в сети. Это не скрывает от самого DNS-резолвера, какие сайты вы посещаете, но защищает запрос «по пути» к нему.

- Рассмотрите возможность использования собственного частного DNS-резолвера (например, с Unbound), который будет обращаться напрямую к корневым и авторитетным серверам, минимизируя передачу ваших запросов третьим сторонам.

В целом, переход с DNS-серверов вашего провайдера на известные публичные DNS с хорошей репутацией в области приватности (особенно с включенным DoH/DoT) обычно является шагом в сторону повышения как безопасности, так и приватности.

DNSSEC (Domain Name System Security Extensions) — это набор расширений для DNS, который добавляет криптографическую защиту к данным DNS. Его основная цель — предотвратить подделку DNS-ответов (DNS spoofing или cache poisoning). Без DNSSEC злоумышленник может перехватить ваш DNS-запрос и подменить ответ, направив вас на вредоносный сайт вместо того, на который вы хотели попасть.

Почему это важно: DNSSEC гарантирует, что полученные вашим DNS-резолвером ответы на запросы о доменных именах являются подлинными и не были изменены. Это создает более безопасную основу для взаимодействия с интернетом, уменьшая риск фишинговых атак и перенаправления на зараженные ресурсы.

Большинство крупных публичных DNS-серверов (например, Google, Cloudflare, Quad9) поддерживают валидацию DNSSEC, что означает, что они проверяют криптографические подписи в ответах DNS, прежде чем передать их вашему устройству.

Это протоколы шифрования для DNS-запросов, разработанные для повышения приватности и безопасности:

- DNS-over-TLS (DoT): Шифрует DNS-запросы, используя протокол TLS (который также используется для HTTPS). Запросы отправляются через отдельный порт (обычно 853), что делает их легко отличимыми от обычного интернет-трафика, но защищает их содержимое от прослушивания и подмены.

- DNS-over-HTTPS (DoH): Шифрует DNS-запросы, используя протокол HTTPS, который обычно используется для веб-трафика. Запросы отправляются через стандартный порт HTTPS (443), что делает их неотличимыми от обычного веб-трафика. Это затрудняет для провайдеров или других посредников блокировку или анализ DNS-запросов.

Основные отличия:

- Порт: DoT использует выделенный порт 853, DoH — стандартный веб-порт 443.

- Протокол: DoT более похож на традиционный DNS, но с TLS-шифрованием «поверх». DoH инкапсулирует DNS-запросы внутри HTTP/2.

- Скрытие трафика: DoH лучше скрывает DNS-трафик от цензуры и DPI (Deep Packet Inspection), поскольку он маскируется под обычный веб-трафик. DoT хоть и шифрует, но его легко идентифицировать как DNS-трафик.

И DoH, и DoT значительно повышают приватность ваших DNS-запросов, предотвращая их перехват и чтение вашим интернет-провайдером или другими сторонними наблюдателями.

В некоторых случаях, смена DNS может помочь обойти простые региональные блокировки. Это происходит, если блокировка осуществляется исключительно на уровне DNS-серверов вашего интернет-провайдера, которые отказываются разрешать доменное имя заблокированного ресурса или возвращают ложный IP-адрес. Если вы переключитесь на публичный DNS, который не участвует в такой блокировке, вы сможете получить правильный IP-адрес и подключиться.

Однако для более сложных и распространенных методов блокировки (по IP-адресу, с помощью Deep Packet Inspection — DPI, или путем блокировки целых сетей) смена DNS будет неэффективна. В таких случаях более надежным решением является использование VPN, который не только меняет ваш видимый IP-адрес, но и шифрует весь ваш трафик, скрывая его содержимое от провайдера.

DNS-кэш — это временное хранилище DNS-записей (соответствий доменных имен и IP-адресов) на вашем устройстве или в DNS-сервере. Когда вы в первый раз запрашиваете доступ к сайту, его IP-адрес разрешается через DNS-сервер и затем сохраняется в локальном кэше.

Как влияет на производительность:

- Ускорение: При повторных запросах к тому же домену, ваше устройство или DNS-сервер могут получить IP-адрес из кэша, не обращаясь к внешним DNS-серверам. Это значительно ускоряет загрузку страниц, так как отпадает необходимость в полном цикле DNS-разрешения.

- Возможные проблемы: Если IP-адрес сайта изменился, а в вашем кэше хранится старая запись, это может привести к ошибкам «сайт не найден» или проблемам с доступом. В таких случаях рекомендуется очистить DNS-кэш.

Срок хранения записей в кэше определяется значением TTL (Time To Live), которое указывается в DNS-записи домена.

Это явление называется «NXDOMAIN hijacking» или «DNS error redirection«. Когда вы запрашиваете доменное имя, которое не существует (например, из-за опечатки), стандартный DNS-сервер должен вернуть ответ «NXDOMAIN» (Non-Existent Domain), указывающий, что домен не найден.

Однако некоторые интернет-провайдеры (ISP) вместо этого возвращают IP-адрес своей собственной страницы с рекламой, поисковой выдачей или сообщениями об ошибках. Это делается для монетизации трафика от неправильных запросов или для предоставления «более удобного» сервиса, но часто раздражает пользователей и нарушает стандартное поведение DNS. Смена на публичный DNS-сервер (например, Google или Cloudflare) обычно решает эту проблему, так как они возвращают корректный NXDOMAIN ответ.

Да, существуют платные DNS-сервисы, хотя большинство популярных публичных DNS являются бесплатными. Платные сервисы, такие как NextDNS, DNSFilter, или специализированные DNS-сервисы для бизнеса, предлагают расширенные функции:

- Продвинутая фильтрация и безопасность: Более гибкие настройки блокировки категорий контента (порнография, азартные игры, социальные сети), продвинутая защита от угроз, вредоносного ПО, фишинга, криптомайнинга.

- Детальная аналитика и логирование: Подробные отчеты о DNS-запросах, заблокированных доменах, сетевой активности.

- Поддержка: Приоритетная техническая поддержка.

- Гибкость настройки: Создание индивидуальных правил блокировки, белых и черных списков.

- Гео-блокировка/разблокировка: Некоторые сервисы могут помочь с доступом к контенту, ограниченному по географическому признаку, путем маршрутизации DNS-запросов через серверы в нужных регионах (хотя это не замена VPN).

Они ориентированы на корпоративных клиентов, семьи с особыми требованиями к родительскому контролю, или продвинутых пользователей, которым нужен максимальный контроль и кастомизация DNS-фильтрации.

Чтобы найти наиболее быстрый DNS-сервер для вашего местоположения, вы можете использовать следующие методы:

- Утилита ping (базовая проверка): Откройте командную строку (Windows) или Терминал (macOS/Linux) и введите ping [IP-адрес DNS]. Например, ping 8.8.8.8. Чем меньше значение пинга, тем быстрее отклик.

- Специализированные программы:

- GRC DNS Benchmark (для Windows): Очень мощный инструмент, который тестирует сотни публичных DNS-серверов со всего мира и показывает их скорость отклика конкретно для вашей системы, а также дополнительные метрики.

- DNS Jumper (для Windows): Простая и удобная утилита, которая позволяет быстро тестировать и переключаться между различными DNS-серверами.

- Онлайн-инструменты: Некоторые веб-сайты предлагают простые тесты скорости DNS, но они обычно менее точны, чем локальные программы.

Важно помнить, что «самый быстрый» DNS может меняться в зависимости от времени суток, загруженности сети и вашего географического положения.

Утечка DNS (DNS leak) происходит, когда вы используете VPN, но ваши DNS-запросы по каким-либо причинам отправляются не через защищенный VPN-туннель на DNS-серверы VPN-провайдера, а напрямую к DNS-серверам вашего интернет-провайдера (или другим сторонним DNS). Это компрометирует вашу приватность, так как ваш ISP может видеть, какие сайты вы посещаете, даже если остальной трафик зашифрован VPN.

Как проверить на утечку DNS:

- Подключитесь к своему VPN.

- Откройте веб-сайт dnsleaktest.com или ipleak.net.

- Нажмите «Standard test» или «Extended test».

- Сравните IP-адреса DNS-серверов, которые отображаются на сайте, с IP-адресами DNS-серверов вашего VPN-провайдера. Если вы видите IP-адреса, принадлежащие вашему интернет-провайдеру или любые другие, не связанные с VPN, значит, у вас есть утечка DNS.

Если обнаружена утечка, убедитесь, что в настройках VPN-клиента включена защита от утечек DNS, или попробуйте сменить VPN-провайдера на более надежного.

Прямое влияние на скорость (полосу пропускания) — нет. DNS-сервер отвечает только за преобразование доменных имен в IP-адреса. После того как IP-адрес получен, передача данных к сайту или сервису осуществляется напрямую между вашим устройством и сервером назначения. Скорость этой передачи зависит от полосы пропускания вашего интернет-канала, загруженности сети, качества оборудования и маршрутизации трафика.

Косвенное влияние на воспринимаемую скорость — да. Быстрый DNS-сервер ускоряет процесс «поиска» IP-адреса, что сокращает время ожидания перед началом загрузки контента. Это особенно заметно, когда вы открываете много новых сайтов, которые еще не находятся в вашем DNS-кэше, или при работе с приложениями, которые обращаются к множеству разных доменов (например, онлайн-игры, стриминговые сервисы). Таким образом, общее впечатление от скорости интернета может улучшиться, но ваша максимальная скорость загрузки/отдачи данных останется прежней.

Да, DNS можно эффективно использовать для родительского контроля. Многие публичные DNS-сервисы предлагают специальные версии, которые фильтруют контент по категориям:

- Cloudflare DNS: 1.1.1.3 / 1.0.0.3 блокирует вредоносные программы и контент для взрослых.

- Яндекс.DNS «Семейный»: 77.88.8.7 / 77.88.8.3 блокирует вредоносные сайты и сайты для взрослых.

- CleanBrowsing DNS: Предлагает три уровня фильтрации (Family Filter, Adult Filter, Security Filter) с различными IP-адресами для каждого.

- OpenDNS FamilyShield: 208.67.222.123 / 208.67.220.123 блокирует сайты для взрослых и фишинговые ресурсы.

При использовании таких DNS-серверов на уровне роутера, фильтрация будет применяться ко всем устройствам в домашней сети, подключенным к этому роутеру, без необходимости устанавливать отдельное ПО на каждое устройство. Это простой и эффективный способ защитить детей от нежелательного контента.

Использование неизвестного или ненадежного DNS-сервера несет серьезные риски:

- Перенаправление на вредоносные сайты (DNS spoofing/phishing): Злоумышленник может перенаправить вас на поддельные версии банковских сайтов, социальных сетей и т.д., чтобы украсть ваши учетные данные.

- Цензура и блокировки: DNS-сервер может блокировать доступ к определенным сайтам или категориям контента без вашего ведома.

- Сбор и продажа данных: Недобросовестные провайдеры DNS могут собирать подробные логи о ваших запросах и продавать их третьим сторонам для таргетированной рекламы или других целей.

- Внедрение рекламы: DNS-сервер может внедрять собственную рекламу на посещаемые вами страницы.

- Низкая производительность и нестабильность: Ненадежный сервер может быть медленным, часто недоступным, что приведет к проблемам с доступом в интернет.

- Отсутствие поддержки DNSSEC: Если сервер не поддерживает DNSSEC, вы будете уязвимы для атак подмены DNS.

Всегда используйте только хорошо известные и проверенные публичные DNS-серверы с прозрачной политикой конфиденциальности.

NXDOMAIN (Non-Existent Domain) — это стандартный ответ DNS-сервера, который означает, что запрашиваемое доменное имя не существует в системе DNS. Это означает, что для него нет соответствующей записи, и, следовательно, нет IP-адреса, на который можно было бы указать.

Почему это важно:

- Нормальное поведение: Это ожидаемый и корректный ответ, когда вы опечатались в адресе или запрашиваете домен, который еще не зарегистрирован.

- Безопасность: DNS-сервер, который возвращает NXDOMAIN для несуществующих доменов, не «захватывает» эти запросы. Если DNS-сервер перенаправляет вас на рекламную страницу или другую произвольную страницу вместо NXDOMAIN (как описано в FAQ 9), это является нарушением стандарта и потенциальной угрозой приватности/безопасности.

- Блокировка: DNS-серверы, использующие фильтрацию контента (например, для блокировки рекламы или вредоносных сайтов), часто возвращают NXDOMAIN (или 0.0.0.0 / 127.0.0.1) для заблокированных доменов, чтобы предотвратить к ним доступ.

DHCP (Dynamic Host Configuration Protocol) — это сетевой протокол, который автоматически назначает IP-адреса и другие сетевые параметры устройствам в сети. Когда ваш компьютер, смартфон или другое устройство подключается к сети (например, к Wi-Fi роутеру), оно отправляет DHCP-запрос. DHCP-сервер (обычно встроенный в ваш роутер) отвечает, предоставляя устройству IP-адрес, маску подсети, адрес шлюза по умолчанию и адреса DNS-серверов.

Связь с DNS: DHCP-сервер автоматически сообщает вашим устройствам, какие DNS-серверы им следует использовать для разрешения доменных имен. Если вы изменили DNS-серверы на своем роутере, то все устройства, которые получают настройки по DHCP от этого роутера, автоматически начнут использовать новые DNS-серверы. Это наиболее удобный способ изменить DNS для всей домашней сети. Если вы хотите использовать другие DNS-серверы только на одном конкретном устройстве, вам нужно вручную настроить DNS на этом устройстве, переопределив настройки DHCP.

На роутере (маршрутизаторе):

- Плюсы: Удобство. Все устройства, подключенные к вашей сети (компьютеры, смартфоны, игровые консоли, Smart TV, умные домашние устройства), автоматически будут использовать новые DNS-серверы без индивидуальной настройки. Идеально для применения родительского контроля или блокировки рекламы на уровне всей сети.

- Минусы: Меньшая гибкость для отдельных устройств. Все устройства будут использовать один и тот же набор DNS. Если какое-то устройство требует специфического DNS, придется настраивать его вручную поверх настроек роутера.

На каждом устройстве (компьютер, смартфон):

- Плюсы: Гибкость. Вы можете настроить разные DNS-серверы для разных устройств или даже для разных Wi-Fi сетей на одном устройстве. Например, использовать один DNS для работы, другой с фильтрацией для ребенка.

- Минусы: Трудозатраты. Требуется ручная настройка каждого устройства. Если у вас много устройств, это может быть неудобно.

Рекомендация: Для большинства домашних пользователей изменение DNS на роутере является оптимальным решением. Это обеспечивает единообразие и простоту управления. Если вам нужна специфическая настройка для одного или двух устройств, вы можете переопределить настройки DNS непосредственно на этих устройствах.

Если смена DNS не принесла заметного улучшения, проблема, скорее всего, кроется не в разрешении доменных имен, а в других аспектах вашего интернет-соединения или самого сервиса. Попробуйте следующее:

- Проверьте скорость и пинг вашего соединения: Используйте сервисы вроде Speedtest.net или Fast.com. Обратите внимание на пинг (задержку) до тестовых серверов. Высокий пинг указывает на проблемы с маршрутизацией или загруженностью канала.

- Проверьте качество Wi-Fi: Если вы используете Wi-Fi, попробуйте подключиться к роутеру по кабелю Ethernet (если это возможно) или переместиться ближе к роутеру. Помехи, расстояние или загруженность Wi-Fi канала могут сильно влиять на производительность.

- Обновите драйверы сетевого адаптера: Устаревшие или поврежденные драйверы могут снижать эффективность работы сети.